안랩( 대표 강석균)이 올해 2분기 동안 자사의 머신러닝 시스템에 기반해 다양한 피싱 문자를 탐지·분석한 결과를 담은 ‘2024년 2분기 스미싱(피싱 문자) 위협 통계 및 분석 보고서’를 발표했다.

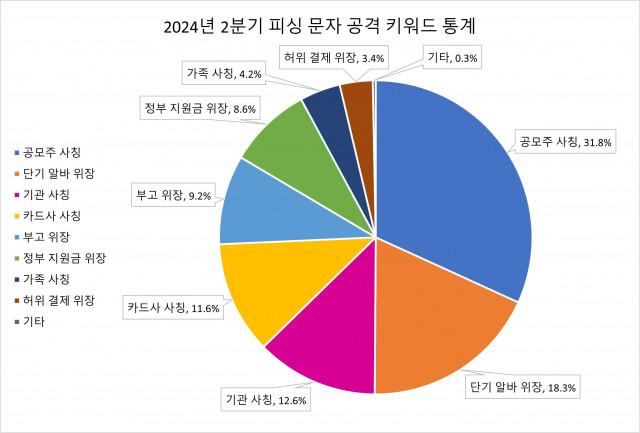

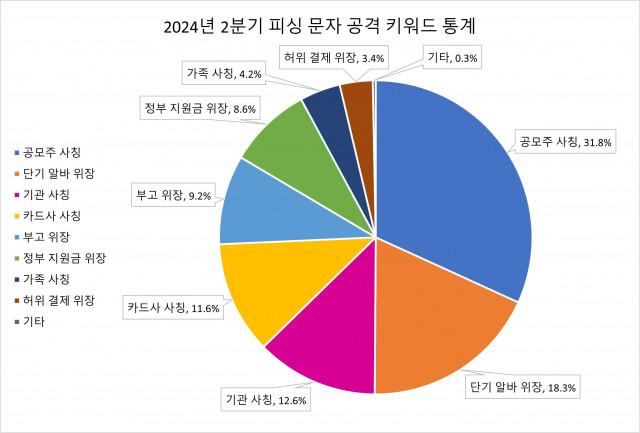

2024년 2분기 피싱 문자 공격 키워드 통계

2024년 2분기 피싱 문자 공격 키워드 통계

보고서에 따르면, 올해 2분기 피싱 문자 공격에 사용된 주요 키워드는 △공모주 사칭(31.8%) △단기 알바 위장(18.3%) △기관 사칭(12.6%) △카드사 사칭(11.6%) △부고 위장(9.2%) △정부 지원금 위장(8.6%) △가족 사칭(4.2%) △허위 결제 위장(3.4%) △기타(0.3%) 순으로 나타났다.

특히 공모주 사칭 키워드는 직전 분기 대비 각각 136%(9.2%)의 높은 증가율을 보였다. 이는 연초부터 이어진 대형 공모주 흥행 이슈를 공격자가 피싱에 악용한 것으로 추정된다. 공모주 사칭에 자주 활용된 키워드는 ‘사전 청약’, ‘고수익’, ‘선착순 모집’ 등이었다.

또한, 피싱 문자 공격자가 사칭한 산업군의 비중은 △정부 기관(23.0%) △금융(16.8%) △쇼핑몰(5.1%) △택배(0.4%) 순으로 나타났다.

정부 기관 사칭(23.0%)의 경우, 쓰레기 분리배출 위반 과태료부터 해외 택배 관세 부과, 교통 범칙금, 건강검진 안내 등 사용자의 생활과 밀접한 업무를 담당하는 다양한 기관을 사칭했다. 반면 금융 산업군의 경우 특정 조직을 사칭하지 않고 ‘시중은행’, ‘제1금융권’과 같이 포괄적인 키워드를 사용한 사례가 많았다.

공격자는 피해자를 피싱 사이트, 악성 앱 다운로드 사이트 등으로 유인하기 위해 △모바일 메신저(39.6%) △악성 URL(27.3%) △전화(27.1%) 순으로 많이 사용한 것으로 분석됐다. 세 가지 방식을 합치면 전체의 94%에 이른다.

특히, 사용자를 카카오톡 등 모바일 메신저로 유도하는 피싱 문자의 비중은 1분기 6.1%에서 2분기에는 39.6%로 급증했다. 안랩은 정부 기관 등의 꾸준한 보안 캠페인 등으로 문자 내 URL 실행에 대한 사용자의 경계심이 커지면서, 공격자들이 모바일 메신저의 오픈 채팅방 등으로 유인 후 대화를 나누며 신뢰를 얻고 이후 악성 앱 설치를 유도하는 방법 등을 사용하는 것으로 보인다고 밝혔다.

피싱 문자로 인한 피해를 예방하기 위해서는 △문자 및 메신저 앱 내 URL 실행 금지 △의심 가는 전화번호의 평판 확인 △업무/일상에 불필요할 경우 국제 발신 문자 수신 차단 △악성 앱 설치를 유도하는 모바일 메신저 오픈채팅방 주의 △V3 모바일 시큐리티(V3 Mobile Security)와 같은 스마트폰 보안 제품 설치 등 기본적인 보안 수칙을 준수해야 한다.

안랩은 “올 2분기에 가장 많이 발생한 공모주 사칭 유형처럼 공격자는 사용자가 관심 가질 만한 다양한 사회·경제적 키워드를 사용하고 있다”며 “더 많은 사용자를 현혹하기 위해 수법 또한 고도화되고 있는 만큼 새롭게 유행하는 피싱 문자 사례를 숙지하고 있어야 피해를 예방할 수 있다”고 말했다.

안랩은 ‘피싱 문자 트렌드 보고서’를 포함한 전문적인 최신 위협 정보를 자사의 차세대 위협 인텔리전스 플랫폼 ‘안랩 TIP`으로 제공하고 있다.

‘안랩 TIP’은 안랩이 축적한 보안 위협 대응 기술력과 노하우를 집약한 차세대 위협 인텔리전스 플랫폼이다.

△다수 센서에서 수집된 데이터로 생성한 위협침해지표(IoC, Indicators of Compromise) 기반의 실시간 위협 유형, IP, 악성 파일정보, URL 등 ‘정교한 위협 인텔리전스’ △안랩 보안관제 및 자체 구축 허니팟 운영 등으로 수집한 최적화된 네트워크 차단 지표 △APT 공격 유형의 위협 정보 및 통계를 제공하는 ‘Threat Monitor’ △다크웹/딥웹 및 텔레그램에 노출된 계정 유출/탈취 정보를 수집해 제공하는 ‘Deep&Dark Web’ △사용자가 업로드한 의심 파일/URL에 대해 다차원 행위 분석으로 결과를 제공하는 ‘클라우드 샌드박스 분석’ △악성코드 분석/취약점/포렌식 결과 보고서, 보안 권고문, 주요 보안 소식(연관 IoC포함) 등 최신 보안 위협에 효과적으로 대응하기 위한 포괄적인 위협 인텔리전스 서비스를 제공한다.

안랩 TIP은 현재 국내외 다수의 고객이 도입해 조직 보안 전략 수립에 활용하고 있다.

한화시스템, 호주 통신·AI 기업과 맞손… 기술 현지화 위한 협력 박차

한화가 호주 혁신 기업들과 협업을 확대하며, 호주 시장 현지화에 박차를 가한다. 한화시스템과 한화에어로스페이스 호주법인이 호주 국방부 방위군(ADF)의 차세대 군 통신 개발 사업인 ‘LAND 4140’에 적극 참여하기 위해 호주 전자공학·통신 전문기업 GME와 손을 잡는다. ※ LAND 4140: 호주 육군의 지상 지휘통제·통신 환경을 현대화해 호주군의 차세대 C4 시스템을 합동 지상군에 제공하기 위한 다계층 네트워킹 및 통신 시스템 3사는 현지시각 26일 호주 질롱에서 열리고 있는 ‘아발론 에어쇼(Avalon Airshow

한화시스템, 호주 통신·AI 기업과 맞손… 기술 현지화 위한 협력 박차

한화가 호주 혁신 기업들과 협업을 확대하며, 호주 시장 현지화에 박차를 가한다. 한화시스템과 한화에어로스페이스 호주법인이 호주 국방부 방위군(ADF)의 차세대 군 통신 개발 사업인 ‘LAND 4140’에 적극 참여하기 위해 호주 전자공학·통신 전문기업 GME와 손을 잡는다. ※ LAND 4140: 호주 육군의 지상 지휘통제·통신 환경을 현대화해 호주군의 차세대 C4 시스템을 합동 지상군에 제공하기 위한 다계층 네트워킹 및 통신 시스템 3사는 현지시각 26일 호주 질롱에서 열리고 있는 ‘아발론 에어쇼(Avalon Airshow

목록

목록